Microsoft Днес пусна корекции за попълване на поне 55 уязвимости в Windows Операционни системи и друг софтуер. Четири от тези уязвимости могат да бъдат използвани от зловреден софтуер и съдържание, за да се поеме пълно дистанционно управление на уязвими системи без никаква помощ от потребителите. На палубата този месец има корекции за отстраняване на дефект, изпълним от червеи, пълзяща радио грешка и друга причина за смъртта на Microsoft. интернет браузър (IE) уеб браузър.

Докато май носи около половината от нормалния обем актуализации от Microsoft, има някои забележими слабости, които заслужават незабавно внимание, особено от компаниите. Най-важният приоритет за този месец е CVE-2021-31166, Недостатък в Windows 10 и Windows Server, който позволява на неупълномощен хакер да изпълнява дистанционно злонамерен код на ниво операционна система. С тази уязвимост нападателят може да компрометира хост, просто като му изпрати специално подготвен пакет данни.

Той каза: „Това прави тази грешка отворена за вируси, дори когато Microsoft я нарича в своите писания.“ Дъстин Чайлдс, С ZDI от Trend Micro програма. „Преди да оставите това настрана, Windows 10 може също да бъде конфигуриран като уеб сървър, така че той също да бъде засегнат. Определено поставете това в горната част на списъка за тестване и внедряване.“

Кевин Брийн от Потапящи лаборатории Той каза, че фактът, че това е само на 0,2 точки от идеалния резултат от 10 CVSS, трябва да е достатъчен, за да се определи колко важна е корекцията.

„За операторите на рансъмуер този тип уязвимост е основната цел за експлоатация“, каза Брийн. „Хелминтските експлойти винаги трябва да бъдат с висок приоритет, особено ако са за услуги, които са проектирани да бъдат обществено ориентирани. Тъй като този специфичен експлойт не изисква никаква форма на удостоверяване, той е по-привлекателен за нападателите и всяка организация, която използва Пакетът протокол HTTP.sys трябва да даде приоритет на тази корекция. „

Брайън също обърна внимание CVE-2021-26419 – вратичка в Internet Explorer 11 – За да демонстрира защо IE трябва да означава „Internet Explorer“. За да задейства тази уязвимост, потребителят трябва да посети сайт, който атакуващият контролира, въпреки че Microsoft също разбира, че тя може да бъде задействана чрез вграждане на ActiveX контроли в документи на Office.

Брийн каза: „Трябва да умра – и не съм единственият, който мисли така“. „Ако сте организация, която трябва да предостави IE11 за поддръжка на наследени приложения, помислете за налагане на потребителска политика, ограничаваща домейните, които могат да бъдат достъпни от IE11 само за тези наследени приложения. Всички други сърфиране в мрежата трябва да се извършват с поддържан браузър.“

Друга странна грешка, отстранена този месец, е CVE-2020-24587, Описан като „уязвимост в сигурността при разкриването на информация в безжичните мрежи на Windows.“ Childs от ZDI заяви, че този има потенциал да бъде много вреден.

„Тази корекция коригира недостатък в сигурността, който би могъл да позволи на нападателя да открие съдържанието на криптирани безжични пакети в засегнатата система“, каза той. „Не е ясно до каква степен би била такава атака, но трябва да приемете, че е необходима известна близост. Ще забележите и тази CVE от 2020 г., което може да означава, че Microsoft работи по тази корекция от известно време.“

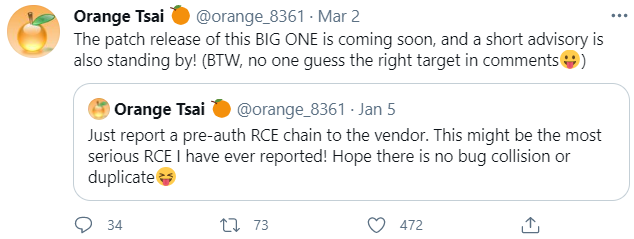

Microsoft също така закърпи четири други уязвимости Exchange сървър Имейл платформата на компанията, която наскоро беше Заобиколен от атаки срещу други четири недостатъка в Бурса, нулев ден В резултат на това стотици хиляди сървъри бяха хакнати по целия свят. Благодарение на една от грешките Orange Tsai От изследователския екип на DEVCORE, който отговаряше за Открийте уязвимостта на Exchange Server ProxyLogon Поправен е Излиза извън обхвата през март.

Изследователят Orange Tsai коментира, че никой не е предположил, че отдалеченият нулев ден, докладван на Microsoft на 5 януари 2021 г., е бил в Exchange Server.

„Въпреки че нито един от тези недостатъци не се счита за критичен по своята същност, напомня, че изследователите и нападателите все още търсят отблизо Exchange Server за допълнителни уязвимости в сигурността, така че организациите, които все още не са актуализирали своите системи, трябва да направят това възможно най-скоро. “ Сатнам Наранг, Инженер по кадрови изследвания в Може да се защити.

Както винаги е добре за потребителите на Windows да имат навика да актуализират поне веднъж месечно, но за обикновените потребители (прочетете: не организации) е безопасно да изчакат няколко дни, за да бъдат пуснати корекции, така че Microsoft има време да подредете всички изкривявания в щита. новото.

Но преди актуализацията, Моля те Не забравяйте да направите резервно копие на вашата система и / или важни файлове. Не е необичайно пакет за актуализация на Windows да скрие или да попречи на системата да се стартира правилно, а някои актуализации са известни, че изтриват или повреждат файлове.

Така че направете си услуга и направете резервно копие, преди да инсталирате евентуални корекции. Windows 10 има някои Вградени инструменти За да ви помогнем да направите това, или за всеки файл / папка, или като направите едно едно пълно, стартиращо копие на вашия твърд диск.

И ако искате да сте сигурни, че Windows е настроен на пауза на актуализацията, за да можете да архивирате вашите файлове и / или система, преди операционната система да реши да рестартира и инсталира корекции по свой график, Вижте това ръководство.

Ако срещнете някои уязвимости или проблеми при инсталирането на някой от тези кръпки този месец, моля, помислете дали да оставите коментар по тази тема по-долу; Има по-голям шанс, отколкото други читатели дори са опитали същото и може да звънят тук с полезен съвет.

„Internet trailblazer. Travelaholic. Страстен евангелист в социалните медии. Защитник на телевизията.“

More Stories

Bethesda държи най-добрата независима игра за $100

Анализаторът на Wedbush Дан Айвс казва, че събитието „Glowtime“ на Apple на 9 септември, на което ще бъде представен iPhone 16, може да отбележи началото на „исторически период“ – Apple (NASDAQ:AAPL)

Dragon Quest Monsters: The Dark Prince идва за PC, iOS и Android на 11 септември